E-Privacy 2009: Verso il Controllo Globale

Indice

- La Ricetta

- Lo Scenario

- Le Argomentazioni

- Perche' preoccuparsi

- Il lato business

- Il lato identita'

- Il lato Google

- Il lato protezione

- Il lato comunicazione: intercettare e proteggere

- Parole finali

La Ricetta

Ingredienti

- L'ambiente sociale del 2009

- Un mucchio di hackers

- Qualche avvocato competente

- Un portavoce di Google

- I Big Brother Awards

- Una consistente dose di paranoia

Preparazione

Prendete l'intero ambiente sociale, completamente impreparato alla (r)evoluzione mediatica avvenuta negli ultimi anni, e lasciate che gli hacker osservino e ne parlino/scrivano. Portate gli avvocati, e lasciate che riconoscano “Houston! Abbiamo un problema!”, definendolo al contempo in legalese. Fate domande e partecipate a dibattiti interessanti.

Ora, consegnate il Big Brother Award 2007 al rappresentante di Google, lasciate che il sole si tuffi nelle colline, aggiungete una notevole quantita' di vino rosso toscano, e preparatevi per il giorno dopo. Lasciate fluire la paranoia, mentre gli hacker mostrano come si puo' essere tracciati e trovati tramite la rete cellulare e spiati tramite telecamere collegate via wifi piazzate li' per la vostra sicurezza.

Guardate i Big Brother Awards 2009 non consegnati restare sulla scrivania dei relatori e improvvisamente messi in vendita su eBay, e tornate a casa, dove leggete e guardate un'intervista video-editata al premier italiano.

Mettete tutto in frigo e date al vostro cervello due giorni per metabolizzarlo. Poi scrivetelo tutto A VOCE ALTA.

Foto di lorelei-ranveig

Lo scenario

Siamo connessi. Siamo completamente connessi. Stiamo condividendo, stiamo creando identita' multiple, stiamo esagerando e diventando dipendenti, stiamo guadagnando soldi (forse) da tutto cio', e se da un lato ci stiamo aprendo la mente a culture e punti di vista diversi, dall'altro stiamo solo restringendo le nostre visioni perche' troviamo solo le informazioni che cerchiamo, trattando Internet come un surrogato morbido della TV, annichilendo il pensiero critico, e ancora peggio, demonizzando la rete (non nel significato unix del termine) a causa delle dichiarazioni di alcuni «politici», dimenticando che tutto cio' che gli uomini hanno costruito nella storia sono strumenti, e qualsiasi problema causato dagli strumenti e' solo questione di come altri uomini li usano effettivamente, non degli strumenti stessi.

Le argomentazioni

Segui il leader e andra' tutto bene. O forse no? Il modello di Taylor che mira a migliorare l'“efficienza industriale” afferma che i lavoratori sono incapaci di capire quello che stanno facendo, e come tali devono essere ridotti a scimmie meccaniche (nessuna offesa alle scimmie), capaci di produrre cio' che altre scimmie controllate dai media devono comprare non appena il Buy & Large dice il nuovo colore e' il blu! (cit. Wall-E).

Questo suona come “controllo mentale globale”, perche' e' l'unico modo per convincere le persone a fare qualcosa. Ma c'e' un modo piu' sottile, come ci insegna Benjamin Linus: per convincere qualcuno, agisci sul tallone d'Achille: e portalo alla soluzione che avevi in mente per lui, facendogli credere che quello che sta facendo per te e' la sua soluzione, non la tua. Cosi', fintanto che siamo convinti di credere che piu' controllo telematico sia per la nostra sicurezza, lasciamo che le autorita' ci rubino sempre piu' liberta', tramite la discutibile affermazione non hai niente da nascondere, quindi perche' preoccuparsi?.

Foto di jtu

Perche' preoccuparsi

Perche' la nostra liberta' e' in gioco. Intendo la liberta' di pensare, la liberta' di parlare, e la liberta' di vivere la nostra vita come ci pare, di agire e sentire come riteniamo opportuno su noi stessi, purche' rispettiamo la liberta' degli altri di fare lo stesso. Sembra un principio cosi' semplice, ma pare che non siamo abbastanza intelligenti per praticarlo: governo in soccorso! Loro ti diranno cosa e' giusto, cosa e' sbagliato, e come dovresti vivere.

Don't think (Stay) Drink your wine (Home) Watch the fire burn (Be) His problems not mine (Safe) Just be that model citizenNoFX – The Decline – Ascolta questa canzone

Dovremmo preoccuparci, anche perche' gli strumenti, dipinti come i preferiti dei cattivi perche' permettono comunicazione anonima e non intercettabile, vengono usati ogni giorno, ad esempio, dai giornalisti di PeaceReporter, perche' lavorano in zone di guerra, dove l'informazione e' pesantemente controllata, e spesso la verita' che i governi vogliono che venga trasmessa ai media non e' nemmeno vicina alla realta'. Serve un esempio? Eccolo.

Il lato business

Mayhem, aka Alessio L.R. Pennasilico, ha condiviso nel “suo talk” la sua ampia esperienza nella valutazione e implementazione di misure di sicurezza per aziende. Il punto di partenza e' pensare alle persone come esseri umani, e non come macchine economiche che tirano dadi: il valore piu' grande in un'azienda potrebbe sembrare i suoi dati (digitali), ma e' piu' facile recuperare i dati una volta persi piuttosto che trovare cervelli e visioni umane una volta che se ne sono andati (o sono stati licenziati). Poi, pensiamo al perche' il management vorrebbe invadere la privacy degli utenti per mantenere la sicurezza: perche' hanno paura del furto di dati. In Italia, il 60% delle denunce penali per furto di dati e' stato presentato contro i dipendenti stessi dell'azienda, e il 78% di queste persone era effettivamente autorizzato ad accedere ai dati rubati.

Ecco perche' ci sono storie di amministratori di sistema impazziti che vanno in giro con una pistola al silicone tappando ogni porta USB che trovano :). O un singolo indirizzo email per 200 dipendenti, le cui email devono essere stampate avanti e indietro e ispezionate da un manager prima di essere consegnate a ciascuna parte della conversazione.

Di nuovo, un altro caso di minaccia alla privacy degli utenti in nome della sicurezza e della protezione. Ma questo crea un ambiente di lavoro goffo e impone procedure che fanno perdere tempo e carta, mentre tutto cio' di cui abbiamo bisogno e' un uso appropriato della tecnologia. DRM, watermarking e backup non sono scienza missilistica: possono essere applicati ai documenti aziendali per imporre ACL, prevenire manomissioni e furti, permettendo al contempo al dipendente di sentirsi “libero” e quindi svolgere meglio il proprio lavoro. Abbiamo anche bisogno di piu' educazione su come usare i social network al lavoro, pensarci due volte prima di condividere quella “foto divertente” o scrivere quella “lamentela cattiva”, sia perche' qualcuno potrebbe usare le nostre informazioni contro di noi o la nostra azienda sia perche' tutto cio' che mettiamo in rete e' dominio di Google, diventa la nostra identita' online, e potremmo pentirsene prima o poi.

Foto di bike

Il lato identita'

Guido Scorza, nel suo keynote, ha giustamente affermato che mentre nel Medioevo la maggior parte della nostra identita' era concentrata nel cognome (Chi fuor li maggior tui, Dante Alighieri), poi nei registri delle chiese, poi nell'ufficio anagrafe del comune, alla fine in tutto cio' che mettiamo su Internet riguardo a noi stessi. Queste strisce di identita', disseminate in rete mentre scriviamo e interagiamo con persone vicine e lontane, compongono una (o piu') identita' digitale/i completa/e per noi, e possono descriverci in modi senza precedenti.

Fintanto che siamo noi stessi a mettere insieme e pubblicare queste informazioni consapevolmente, tutto bene. Ma cosa succede quando entra in gioco la profilazione incontrollata? Ogni click che facciamo e' pieno di informazioni, pensate ai risultati di ricerca di Google: la corrispondenza tra parole chiave e il risultato cliccato porta sia informazioni su come migliorare i risultati di ricerca per noi, sia informazioni su come percepiamo il mondo, quali errori facciamo e, soprattutto, a cosa siamo interessati.

Passiamo ogni giorno piu' tempo su Internet e meno nel mondo reale, perche' qualcosa che ho fatto e' li', 24 ore al giorno, li' dove la mia identita' e tutte le sue diverse forme sono, nel cyberspazio.

Chi possiede queste informazioni? Attualmente, dipende dai termini di servizio specifici di ogni servizio online che usiamo. Chi deve regolamentare l'uso di queste informazioni? Le leggi, ovviamente, ma attualmente le leggi sono legate al territorio e non sanno come gestire un mondo virtuale connesso globalmente (eccezione fatta per la California, dove “se un crimine viene commesso contro un cittadino californiano, l'autore e' perseguibile ovunque nel mondo”). Quindi, se le leggi non sono pronte per il mondo digitale, il fornitore del servizio deve regolamentare l'uso corretto... con tutte le controversie che questo puo' portare.

Il lato Google

Marco Pancini e' stato letteralmente sommerso di domande alla fine del suo talk, perche' non capita spesso di avere un portavoce competente il cui focus e' sulla regolamentazione delle policy.

Marco e' una di quelle persone che cercano di fare da ponte tra utenti e governi nello scenario Google, per dare servizi migliori ai primi e suggerire policy migliori ai secondi... permettendo a Google Inc (GOOG) di sopravvivere, aggiungerei :).

Ha detto che la privacy per Google non e' un'appendice inutile, e non basta progettare policy sulla privacy conformi alle leggi vigenti: ogni servizio Google ha la privacy integrata, e persone come lui cercano anche di promuovere questo approccio all'interno dell'azienda. Perche' fornire un servizio gratuito non deve implicare che gli utenti debbano pagare in termini di profilazione e privacy, le aziende hanno bisogno di nuovi business model (gli utenti vorranno vanity URI, aggiungerei) e devono trattare i dati degli utenti solo per l'erogazione dell'aspetto tecnico del servizio.

Google opera su tre principi: trasparenza, per dare agli utenti termini di servizio leggibili da un essere umano stanno lavorando su elementi grafici (alla Creative Commons) e spiegazioni video; scelta tramite opt-in / opt-out persistenti alle funzionalita' di tracciamento, come stanno facendo su http://google.com/privacy; sicurezza tramite data retention di 9 mesi per dare agli utenti un servizio piu' sicuro e migliore.

Personalmente penso che 9 mesi di data retention per la nostra sicurezza sia un punto discutibile, non sono d'accordo, e per favore rileggete l'introduzione di questo articolo. Sono un utente pesante dei servizi Google, e penso che sappiano di me piu' di mia madre e spero davvero che rimarranno “i bravi ragazzi” negli anni a venire.

Dopo il talk, vecna ha fatto una domanda interessante: «Google adesso non conosce solo tantissime informazioni, sa anche come correlarle (ad es. finance + news) e in effetti sa, in tempo reale, dove sta andando il mondo, e come. Questo e' un enorme potere strategico! Come lo gestite?»

Foto di rehvonwald

Marco ha un po' dribblato: «Cerchiamo sempre di stare dalla parte “giusta” e di fare un uso “corretto” dei nostri dati. Riguardo alla privacy cerchiamo di diffondere conoscenza e parlare con governi e aziende per sviluppare regole piu' nuove e pertinenti, perche' ad es. la policy OCSE e' stata emanata prima che internet diventasse cosi' diffuso. Sempre perseguendo l'obiettivo di dare a tutti servizi migliori»

vecna ha provato di nuovo: «OK, nuove regole sono benvenute, ma per implementare pubblicita' mirata e pertinente non e' necessariamente richiesto costruire un database completo di tutte le ricerche degli utenti...»

Marco: «Il database di AdSense e' completamente separato dagli altri database di Google, una correlazione non e' possibile, e i log sono anonimizzati e conservati per un massimo di 9 mesi. Inoltre, tramite Chrome (e il privacy setter) puoi fare opt-out permanente dal cookie AdSense/Doubleclick: per favore interpretate queste azioni come una dimostrazione che stiamo andando nella direzione giusta :).

Inoltre, per favore ricordatevi che Google come azienda deve operare all'interno del quadro giuridico, quindi molte di quelle domande dovrebbero essere dirette alle istituzioni, e non a noi. Il quadro giuridico e' un po' “buggato” al momento, ma speriamo che le cose cambino in fretta. Abbiamo assolutamente bisogno di piu' discussione per generare un quadro ben progettato su internet, privacy e questioni condivise a livello globale.»

mmhmh, l'ultima frase mi ricorda la conclusione del convegno nnsquad... piuttosto divertente.

La discussione avrebbe potuto continuare per le due o tre ore successive, al punto che persino io, notoriamente timido al primo giorno di conferenze, avrei potuto chiedere qualcosa ;) ma il tempo era precisamente programmato, cosi' Marco Calamari ha gentilmente chiesto alle parti di fermarsi e ha colto il momento per consegnare il Big Brother Award 2007 al rappresentante di Google per la “tecnologia piu' invasiva” dell'epoca.

Foto mia

Il lato protezione

Sicurezza e privacy sono percezioni: non possono essere misurate ne' analiticamente ne' numericamente: come tali, sono influenzate dall'ambiente e da chi racconta le notizie. Per fortuna internet indebolisce i consueti mezzi di controllo e influenza di massa, grazie alla sua natura decentralizzata. Possiamo proteggerci dal controllo globale, purche' siamo sufficientemente informati.

Questo era l'incipit del talk di vecna, che e' proseguito affermando che misure di sicurezza stringenti possono essere accettate da individui non informati, perche' non conoscono i diritti che stanno perdendo, e inoltre 1) per periodi limitati di tempo 2) se tutte le persone vengono trattate allo stesso modo e 3) se l'infrastruttura e' gestita dallo stato. Non e' quello che succede oggi, perche' sia gli Internet Service Provider che i Content Provider sono gestiti da aziende private, che si occupano del loro business.

Quindi, in questo mondo cattivo, con uno sforzo minimo possiamo proteggerci: dovremmo usare la crittografia, le reti anonime (ad es. Tor / Freenet), e capire gli strumenti che usiamo ogni giorno: il filtraggio DNS e' facile da aggirare, purche' tu sappia come funziona il DNS. Inoltre, con sniffjoke, uno strumento sviluppato dallo stesso vecna, la protezione contro gli sniffer e' possibile anche senza la necessita' che entrambi i peer concordino su un canale crittografato.

In precedenza le reti di contenuti erano centralizzate e sotto stretto controllo: la TV uber alles, ma anche la telefonia e i circuiti di credito. Oggi il web sta sostituendo la TV, il VoIP viene usato per la comunicazione vocale/video, e persino i circuiti bancari sono interoperabili (pensate a PayPal). Come dimostrazione di questa tesi: perche' nessuno ha mai commercializzato un telefono GSM crittografato? Perche' la barriera all'ingresso di quelle reti e' molto alta.

Conclusione: lunga vita alle reti decentralizzate Peer-to-Peer, all'Open Source e al Software Libero, per permettere a tutti di conoscere, condividere, modificare, capire. La mancanza di competenza tecnologica e' il fallimento piu' rilevante, secondo me.

Ben detto, vecna, quasi dritto al punto :).

Immagine di vecna

Il lato comunicazione

Intercettare

naif e' una macchina da keynote. Era davvero difficile prendere appunti durante il suo talk, perche' parla davvero veloce ed e' anche molto sintetico: un oratore eccellente. Lavora con Phil Zimmerman, il famoso inventore di PGP, e stanno lavorando insieme su ZRTP. Perche'? Perche' i nostri cellulari / le nostre chiamate VoIP possono essere intercettate, e questa e' una brutta cosa.

Fabio ha iniziato definendo la differenza tra intercettazioni tattiche e non tattiche, le prime effettuate direttamente sui cavi delle telco o intercettando segnali radio, quindi gli intercettatori hanno bisogno della collaborazione delle telco; le seconde effettuate tramite i log delle telco, eseguite dalle istituzioni. Un intercettatore puo' sia intercettare un dispositivo (cellulare, computer, ecc.) sia una specifica linea di comunicazione (cavi residenziali, internet cafe', ecc.). Un altro tipo di intercettazione e' il misterioso Echelon), che implementa intercettazione parametrica analizzando tutto il flusso di dati e filtrandolo tramite parametri (pattern, correlazione, ecc.). Non esiste legislazione sulle intercettazioni parametriche, a maggio 2009.

Per intercettare un telefono GSM, le agenzie investigative usano comunemente BTS false, stazioni ricetrasmittenti GSM, posizionandole vicino al dispositivo attaccato cosi' che il cellulare si agganci ad esse per il segnale piu' forte, e stabiliscono un attacco Man-in-the-middle: i dispositivi di intercettazione che implementano una BTS falsa possono essere comprati per 100.000 $, o anche noleggiati per 2.000 $ al giorno.

Intercettare un telefono PSTN/ISDN e' relativamente facile, perche' gli armadi delle telco sono accessibili (magari usando un po' di ingegneria sociale e mascherandosi da operatore della telco), e l'attacco viene effettuato direttamente sul cavo.

Anche l'intercettazione della fibra e' possibile, e permette a un attaccante di ascoltare il traffico dati di un intero quartiere, semplicemente accedendo a un pozzetto.

L'intercettazione Ethernet in un ufficio e' estremamente facile, sia tramite software di ARP poisoning sia tramite dispositivi ad-hoc economici.

Ultimo ma non meno importante, l'anello piu' debole della catena sono le persone: un dipendente con uno stipendio da 1.300 $ puo' essere corrotto con una mazzetta di, diciamo, 15.000 $, e magari offrire piu' servizi di intercettazione di quelli inizialmente richiesti.

Fonte: guardian.co.uk

Proteggere

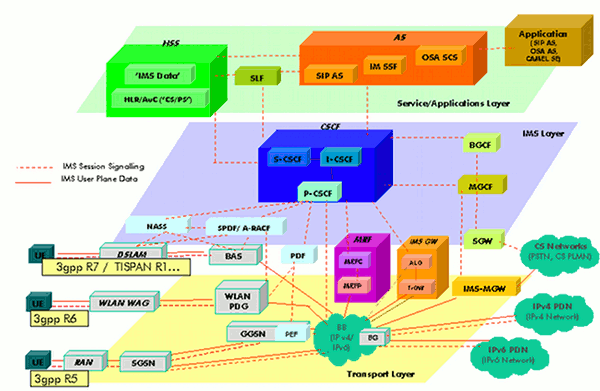

La protezione e' difficile principalmente a causa della sovrabbondanza di tecnologie diverse (PSTN, ISDN, GSM, CDMA, UMTS, 3GPP, VoIP, Sat, ...) e degli istituti che mirano a standardizzarle (ITU, IETF, consorzi Telco, consorzi ISP, ...) ma la maggior parte delle volte questi consorzi agiscono per conto di $big_companies il cui interesse e' il business, non la standardizzazione. Come tale, non esistono misure di sicurezza standard per la telefonia, ma ci sono alcune best practice.

Panoramica IMS Fonte: Wikipedia

La forma piu' debole di protezione, effettuata nel dominio analogico (e quindi sulle reti a commutazione di circuito) e' lo scrambling, dove il segnale originale viene codificato per rendere difficile (ma non impossibile) il recupero. Di solito gli scrambler non rimuovono le “sequenze indesiderate” (ad es. il silenzio completo) che facilitano a un attaccante il reverse engineering del metodo usato per codificare il segnale.

Nel dominio digitale, per fortuna, c'e' la disponibilita' della crittografia, dove qualsiasi dato puo' essere trasformato avanti e indietro da testo incomprensibile tramite due algoritmi (uno per la codifica e un altro per la decodifica) ognuno dei quali fa uso di una chiave. La forza della crittografia risiede nella segretezza delle chiavi e non dell'algoritmo, perche' qualsiasi algoritmo puo' essere sottoposto a reverse engineering, e la revisione tra pari permette un livello di affidabilita' piu' alto.

Quindi, le chiamate VoIP possono essere crittografate in sicurezza a livello di protocollo, o possono essere facilmente instradate attraverso canali crittografati, perche' sono prosaici flussi di dati che fluiscono su reti a commutazione di pacchetto. Cio' che e' piu' difficile e' l'adozione mainstream, perche' (di nuovo) ci sono interessi consistenti nel monitorare e controllare le chiamate vocali che pongono una barriera all'adozione di un modo standardizzato di comunicazione sicura. Queste barriere si materializzano improvvisamente in tecnologia irraggiungibile (per le masse) come lo SCIP della NSA (attualmente usato sul BlackBerry di Obama) o approcci estremamente complessi all'implementazione di canali VoIP sicuri, come il DTLS di Cisco.

Breve introduzione al VoIP: ci sono principalmente due protocolli, SIP e RTP. Il primo trasporta informazioni di segnalazione, come “L'utente A sta chiamando B, DRIIN DRIIN!” e “L'utente B ha alzato la cornetta, PRONTO?”. Il secondo trasporta informazioni media, la rappresentazione digitale di voce / immagini. SRTP e' la controparte crittografica di RTP, ma prima che una sessione sicura possa essere stabilita, i due peer devono 1) verificare l'identita' dell'altro e 2) scambiarsi le rispettive chiavi. Ci sono due protocolli per lo scambio di chiavi: il gia' citato DTLS (sostenuto da Cisco, Cisco e... Cisco :)) e ZRTP (software Open Source progettato dall'autore di PGP Phil Zimmermann).

Il trapezoide SIP, fonte: networkdictionary.com

Perche' DTLS e' un approccio complicato? Perche' richiede header aggiuntivi nei messaggi SIP ed estensioni alla RFC 3261 per definire un nuovo identificatore di protocollo usato dall'header Via:. DTLS implementa anche una PKI che richiede una CA (Certification Authority), la terza parte di cui ti devi fidare. In un mondo VoIP con standard, aziende e tecnologie diverse, la strada verso l'adozione di un'altra variazione dello standard SIP originale e' lunga e traballante. Inoltre, il modello PKI significa che gli individui non possono semplicemente scaricare un software, fidarsi l'uno dell'altro e iniziare a comunicare privatamente.

ZRTP, dall'altro lato, e' costruito attorno al principio KISS: Keep it simple, stupid! perche' semplice e' sempre meglio di complesso. ZRTP implementa lo scambio di chiavi direttamente nel flusso media, lasciando in pace il flusso di segnalazione e garantendo la massima interoperabilita' con le infrastrutture esistenti, anche se non sono basate su SIP. Inoltre, ZRTP supporta il Perfect forward secrecy, una proprieta' crittografica che garantisce la segretezza della comunicazione anche se avviene un'intercettazione e il materiale delle chiavi su entrambi i lati viene compromesso.

E la verifica dell'identita'? DTLS usa una PKI, quindi questo controllo e' fatto dal software che verifica che le chiavi scambiate (certificati) siano firmate dalla CA fidata; ZRTP dall'altro lato usa una semplice verifica umana: ogni comunicazione e' contraddistinta da una breve stringa di autenticazione, chiaramente esposta all'utente dal software, cosi' entrambi i peer possono verificarla manualmente all'inizio della loro chiamata. Se vuoi usare ZRTP oggi, vai a scaricare ZFone, e' gratuito (ovviamente). (ps. Installa un daemon avviato da launchd sulla porta TCP 3000, quindi se sei uno sviluppatore Rails come me, dovresti spostare i tuoi mongrel su porte diverse finche' ZFone non offrira' una porta di ascolto configurabile :)).

Proteggere ulteriormente

E se usassimo il protocollo di scambio chiavi ZRTP su pipe seriali non-IP? E' quello che Fabio ha presentato nelle ultime slide del suo keynote, ed e' il progetto su cui sta lavorando attualmente. Cosi', ZRTP/S potrebbe essere usato su GSM, UMTS, Satcom, persino su Bluetooth: e' un framework generico per la comunicazione vocale privata che attualmente funziona sui telefoni Nokia SymbianOS usando la linea Circuit Switched Data, quindi ha il vantaggio aggiuntivo di non farti pagare se hai un piano dati mensile :). Fantastico!

Parole finali

Questo resoconto copre solo il primo giorno del convegno e-privacy, perche' il secondo giorno e' stato interessante quanto il primo, ma era meno tecnico e piu' orientato agli avvocati, a parte il keynote di Jan Reister sull'uso quotidiano di Tor, informazioni che puoi trovare anche su http://torproject.org/. Dai un'occhiata anche a tutte le slide presentate nei due giorni.

Ho apprezzato anche il keynote di Paolo Mazzolari che ha affermato che l'anonimato e' il principio fondamentale per la protezione dei dati, perche' molte volte cercare di “anonimizzare” i dati raccolti dai motori di ricerca e cosi' via non e' molto utile: pensate allo scandalo dei dati di ricerca AOL successo nel 2006. In quell'episodio, i nomi utente sono stati rimossi dai log di ricerca e sostituiti con numeri casuali, ma preservando un'associazione tra utente e numero generato. Questo significa che, dato che le parole chiave rimanevano intatte, se avevi cercato il tuo nome o un luogo vicino alla tua posizione, potevi essere facilmente identificato e potenzialmente truffato/stalkerato da criminali.

Vi suggerisco di iniziare a preoccuparvi di queste questioni, perche' nella societa' in cui viviamo oggi l'informazione equivale al potere, e chi ha piu' informazioni ha piu' potere. Dato che e' cosi' facile proteggersi usando la crittografia e strumenti che anonimizzano la propria posizione, fareste meglio a iniziare a usarli per le vostre conversazioni private.

Buona fortuna, e ci vediamo a e-privacy 2010 :).

hellais, foto mia