Sull'exploit PDF e kernel dell'iPhone

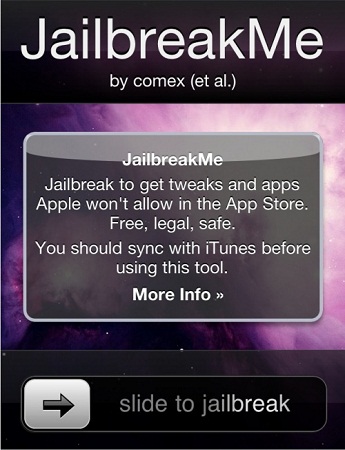

Come la maggior parte di voi già sa, ci sono due vulnerabilità aperte e critiche nelle versioni di iPhone OS dalla 3.x in su. La prima risiede nel componente Compact Font Format del renderer PDF, la seconda è un errore nel kernel che permette agli attaccanti di bypassare la sandbox (SeatBelt) dentro cui le applicazioni vengono eseguite sull’iPhone.

Le due vulnerabilità sono state scoperte da @comex, @chpwn e altre persone.

Solo poche settimane dopo il difetto di design

.lnk su Windows (ragazzi, usate

LoadLibraryW per caricare una dannata icona!), queste vulnerabilità di iPhone

OS sono ancora più interessanti, per il modo in cui il rilascio viene gestito

dalla community e dal vendor.

Ho passato 3 ore ieri notte a cercare informazioni dettagliate sul bug, e a parte confusi (e propagandistici) blog post, le uniche briciole di informazione sono in questo tweet e nell’exploit PDF vero e proprio su jailbreakme.com. Dove sono i post sulle security mailing list? Dov’è il CVE? Persino il CERT ancora non dice niente su questa vulnerabilità.

C’è qualcosa di terribilmente sbagliato in corso: il gioco del gatto col topo che porta i ricercatori dell’iphone-dev team a non divulgare nessuna delle vulnerabilità che trovano è diventato molto pericoloso per gli utenti finali: un exploit che permette l’esecuzione di codice remoto e l’uscita dalla jail senza nessuna interazione da parte dell’utente, veicolato tramite qualcosa che si considera “sicuro” (un file PDF) è quello che si chiama una falla critica; mentre l’exploit che la sfrutta si chiama 0-day. È la prima volta nella mia vita che vedo un 0-day pacchettizzato e distribuito esplicitamente tramite un sito web.

In ogni caso, i ricercatori del dev-team non avevano altra scelta: se avessero comunicato con Apple prima della divulgazione pubblica, non avremmo avuto un vettore di jailbreak così facile; d’altra parte ora abbiamo telefoni e tablet vulnerabili che possono essere sfruttati molto facilmente da malintenzionati. È anche divertente notare che per essere avvisati quando un PDF sta per essere caricato, mitigando così il rischio, dovresti fare il jailbreak del tuo dispositivo e installare il PDF Loading Warner a posteriori.

La mia posizione è che il vero problema è Apple stessa: hanno creato un giardino recintato, al di fuori di qualsiasi legislazione, dove sono il dio assoluto e danno e tolgono quello che vogliono. Non funzionerà per sempre. Spero davvero che la gente capisca che non è colpa degli hacker, ma delle aziende totalitarie, per non darci il controllo sui dispositivi che compriamo da loro. Gli hacker stanno solo cercando di liberarli, ed è fair use secondo il DMCA, dopotutto.

AGGIORNAMENTO 2010-10-05: Ho pubblicato un riepilogo di questo bug sulla mailing list full-disclosure – sapete com’è, se non è su FD nessuno ci pensa :-).